Linux Systeme

4 Minuten Lesezeit

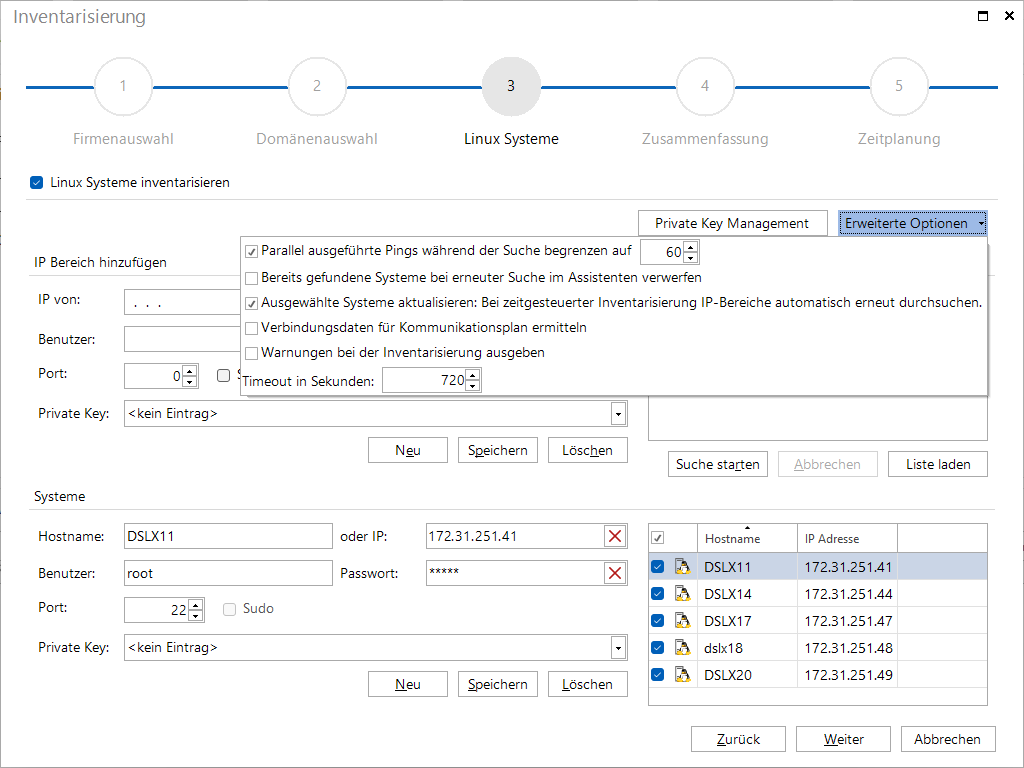

Der Assistent für die Inventarisierung von Linux-Systemen wird über die Schaltfläche Linux geöffnet. Nach Auswahl einer Firma und Auswahl einer Domäne (siehe: grundlegende Schritte) wird der Schritt Linux Systeme angezeigt.

Falls das Netzwerk aufgrund der vielen Pings während der Durchsuchung der IP Segmente die Firewall alarmiert wird, kann die Anzahl der parallel ausgeführten Pings währen der Suche begrenzt werden.

Wenn eine erneute Suche in einem anderen IP-Bereich gestartet wird, kann über die Option Bereits gefundene Systeme bei erneuter Sucher verwerfen definiert werden, ob bereits gefundene Systeme gelöscht werden sollen.

Wenn die Linux Inventarisierung über die Zeitplanung ausgeführt wird, kann anhand der Option Ausgewählte Systeme aktualisieren festgelegt werden, ob nur die ausgewählten Systeme inventarisiert werden oder ob der IP-Bereich erneut durchsucht wird und alle gefundenen Systeme bei der Inventarisierung berücksichtigt werden.

Wenn die Verbindungsdaten nicht benötigt werden, besteht die Möglichkeit deren Ermittlung während der Inventarisierung durch die Option Verbindungsdaten für Kommunikationsplan ermitteln zu deaktivieren und dadurch die Inventarisierung zu beschleunigen.

Linux Inventarisierungen werden als erfolgreich abgeschlossen deklariert, wenn zumindest ein Teil der erwarteten Daten inventarisiert werden konnten. In der Regel ist nur der Root-Benutzer vollständig auf das System berechtigt. Wenn andere Benutzer verwendet werden kann dies zu einem unvollständigen Ergebnis der Inventarisierung führen. Wenn die Option Warnungen bei der Inventarisierung ausgeben (Preview) aktiviert wurde, wird am Ende der Inventarisierung bei den betroffenen Geräten unvollständig inventarisiert ausgegeben. Nähere Informationen werden im Debuglog zur Analyse bereitgestellt. Damit die Warnungen während der Inventariseriung ins Debuglog eingetragen werden, muss im Optionendialog der Debugmodus aktiviert werden.

Im Optionendialog wird das Timeout definiert. Für Sonderfälle im Linux-Umfeld kann in den erweiterten Optionen des Linux-Assistenten die Zeitdauer bis zum Abbruch auf bis zu 2500 Sekunden zu erhöht werden.

Für die Inventarisierung kann auch ein Sudo Benutzer verwendet werden. Dafür muss das Kontrollkästchen Sudo verwenden aktiviert werden.

PrivateKey

Durch den Import von auf Linux Systemen erstellen Private Keys oder durch Docusnap erstellten SSH-Schlüssel können Linux Systeme ohne Eingabe eines Passworts inventarisiert werden. Es können Schlüssel für gesamte IP Bereiche und auch für einzelne Systeme auswählt werden. Die Vorauswahl aus den IP Bereichen kann für einzelne Systeme überschrieben werden. Wenn kein Schlüssel verwendet wird, muss ein Passwort hinterlegt sein. Es können jedoch auch beide Authentifizierungsmöglichkeiten genutzt werden – Schlüssel und Passwort. Beide Varianten werden geprüft, die erste, die Erfolg bei der Anmeldung hat, wird verwendet.

Durch Klick auf die Schaltfläche Private Key Management kann der Dialog für die Erstellung und Verwaltung der Private Keys geöffnet werden. Die Private Keys können zusätzlich auch in der Docusnap Administration verwaltet werden.

Weitere Informationen über die Verwendung von Sudo und Private Keys können im Artikel Alternative Linux Authentifizierung in der Knowledge Base auf der Docusnap Webseite gefunden werden.

![Docusnap Inventarisierung Linux Systeme Private Key(docusnap-inventarisierung-linux-systeme-private-key.png “Docusnap Inventarisierung Linux Systeme Private Key”)

Für die Ermittlung der Linux-Systeme gibt es zwei Möglichkeiten:

Manuelle Eingabe eines IP-Segments

Nachdem im Bereich IP Bereich hinzufügen die eingegebenen Daten (IP von, IP bis, Benutzer, Passwort, Port) gespeichert wurden, besteht die Möglichkeit, über die Schaltfläche Suche starten dieses bzw. mehrere Segmente auf Linux-Systeme hin zu überprüfen. Dabei werden die einzelnen IP-Adressen der angegebenen Segmente “angepingt” und bei erfolgreicher Rückmeldung eines Linux-Systems in die Tabelle der Gefundenen Systeme übertragen.

Wenn mehrere IP Bereiche bei der Inventarisierung berücksichtigt werden sollen, können diese auch durch Klick auf die Schaltfläche Liste laden aus einer CSV Datei eingelesen werden, anstatt über die Schaltflächen Neu und Speichern alle einzeln anzulegen. In der CSV Datei müssen die Werte für IP von, IP bis, Benutzer, Passwort, Port, Sudo verwenden und Private Key in genau dieser Reihenfolge durch “;” getrennt aufgelistet werden. Wird kein Port angegeben, wird der Port 22 standardmäßig verwendet. Für die Spalte Sudo verwenden kann true oder false sowie 0 oder 1 verwendet werden. Für den Private Key wird der sprechende Name verwendet, der in Docusnap definiert wurde. Wird kein Private Key angegeben oder ein Name, für den kein entsprechender Eintrag gefunden werden kann, bleibt das Feld leer.

Wenn eine Zeile diesem Format nicht entspricht wird diese ausgelassen.

Manuelle Eingabe eines Einzelrechners

Neben der Möglichkeit ganze IP-Bereiche für die Ermittlung der Systeme heranzuziehen, kann man in Docusnap auch ein einzelnes System angeben. Über die Schaltfläche Neu im Bereich Gefundene Systeme kann entweder ein Systemname oder eine IP-Adresse sowie Benutzer und Passwort für die in weiterer Folge stattfindende Inventarisierung angegeben werden.

Die Grundlage für die eigentliche Inventarisierung bildet die Tabelle im Bereich Gefundene Systeme. Alle dort selektierten Systeme werden für die Informationsgewinnung herangezogen.