IT Sicherheit

3 Minuten Lesezeit

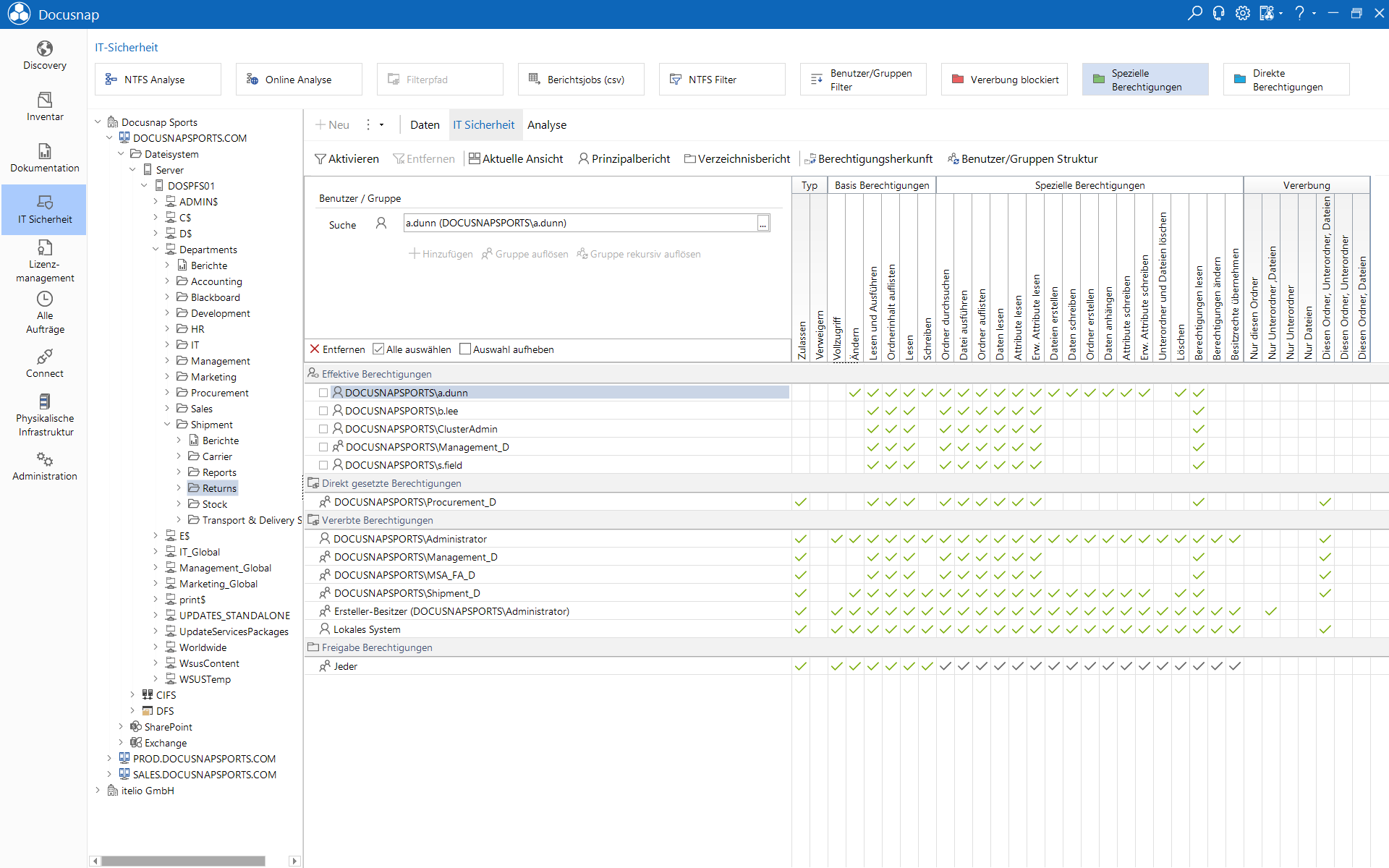

Die Multifunktionsleiste IT-Sicherheit wird angezeigt, wenn im Navigationsbereich auf die IT Sicherheit gewechselt wird.

NTFS Analyse: Durch Klick auf die Schaltfläche NTFS Analyse wird der Assistent zur Auswahl der Windows Systeme, deren Berechtigungen inventarisiert werden sollen, geöffnet.

Online Analyse: Bei der Online-Analyse werden die Berechtigungen zur Laufzeit ermittelt und somit nicht in die Datenbank gespeichert. Die Online-Analyse ist aktiv, wenn die Schaltfläche Online Analyse aktiviert wurde.

Filterpfad: Der Dialog Filterpfad kann nur für die Analyse der SharePoint Berechtigungen geöffnet werden. Da die Berechtigungsstruktur der SharePoint Berechtigungen anders aufgebaut ist als die der NTFS Berechtigungen, kann in diesem Dialog der Startpunkt der Analyse gewählt werden. Nun werden für den gesetzten Filter nur noch die Verzeichnisse unterhalb des Startpunktes angezeigt, die den ausgewählten Benutzer/Gruppen entsprechen.

Berichtsjobs (csv): Über den Import einer CSV-Datei können mehrere Aufträge für die Erstellung eines Verzeichnisberichtes für NTFS gleichzeitig angelegt werden.

Durch Klick auf die Schaltfläche NTFS Filter öffnet sich der Dialog NTFS Filter verwalten. In diesem Dialog können Verzeichnisse definiert werden, welche bei der NTFS Analyse ausgelassen werden sollen. Die Funktionsweise dieses Dialogs wird im Kapitel NTFS Filter erklärt.

Durch den Benutzer/Gruppen Filter können ausgewählte Benutzer und Gruppen aus den Verzeichnisberichten ausgenommen werden.

Vererbung blockiert: Bei Verzeichnissen ist es möglich, die Vererbung von Berechtigungen zu blockieren. Wenn das Kontrollkästchen Vererbung blockiert aktiviert ist, werden im Datenexplorer IT Sicherheit die Verzeichnisse, bei denen die Vererbung blockiert ist, mit einem “roten” Icon dargestellt.

Spezielle Berechtigungen anzeigen: Wenn dieses Kontrollkästchen aktiviert wurde, werden zusätzlich zu den Basis Berechtigungen auch die Speziellen Berechtigungen angezeigt.

Direkte Berechtigungen: Bei Verzeichnissen können Berechtigungen direkt gesetzt werden. Wenn das Kontrollkästchen Direkte Berechtigungen aktiviert ist, wird bei allen Verzeichnissen mit direkt gesetzten Berechtigungen ein “blaues” Icon angezeigt.

Im Aktionsbereich werden weitere Funktionen zur Verfügung gestellt.

Aktivieren/Entfernen: Im Datenexplorer werden alle Verzeichnisse eines inventarisierten Systems angezeigt. Durch Klick auf die Schaltfläche Aktivieren im Bereich Filter wird der Filter unterhalb der Berechtigungen angezeigt. Nach Definition der gewünschten Filterkriterien (Schreiben, Lesen,….) werden im Datenexplorer nur noch die Verzeichnisse angezeigt, die dem gesetzten Filter für den ausgewählten Benutzer/Gruppe entsprechen.

Durch Klick auf die Schaltfläche Aktuelle Ansicht werden die Berechtigungen, die im Reiter Berechtigungsanalyse angezeigt werden, in einem Bericht ausgegeben.

Durch Klick auf die Schaltfläche Prinzipalbericht wird ein Bericht erstellt, welcher die effektiven Berechtigungen für das ausgewählte Verzeichnis und Unterverzeichnisse bzw. bei Exchange für die Postfächer, Postfachordner und öffentlichen Ordner ausgibt.

Durch Klick auf die Schaltfläche Verzeichnisbericht wird ein Bericht erstellt, der alle Benutzer, die auf das ausgewählte Verzeichnis und die Unterverzeichnisse eine Berechtigung haben, anzeigt.

Berechtigungsherkunft: Durch Klick auf die Schaltfläche Berechtigungsherkunft wird die Berechtigungsstruktur für den aktuell ausgewählten Benutzer geöffnet.

Benutzer/Gruppen Struktur: Über die Schaltfläche Benutzer/Gruppen Struktur wird die Gruppen- bzw. Benutzerverschachtelung angezeigt.

Durch Klick auf die Schaltfläche Übersichtsbericht wird ein Bericht erstellt, der alle Benutzer anzeigt, die auf Exchange Postfächer, Postfachordner und öffentlichen Ordner Berechtigungen haben.

Im Explorer der IT Sicherheit werden die Freigaben ausgegeben, die durch die Inventarisierung des Windows Systems ermittelt wurden. Nachdem eine Berechtigungsanalyse durchgeführt wurde, spiegelt die Hierarchie die Verzeichnisstruktur innerhalb der Freigabe wieder.

Unterhalb der Überschriften SharePoint und Exchange werden im Datenexplorer der IT Sicherheit die Berechtigungen von SharePoint und Exchange angezeigt und zur Analyse zur Verfügung gestellt.

Weitere Informationen zu diesem Thema können im Kapitel IT Sicherheit nachgelesen werden.

In der ersten Ebene dieser Hierarchie wird die Firma ausgegeben. Unterhalb der Firma befinden sich die Domänen, die für die jeweilige Firma inventarisiert wurden. Unterhalb der Domäne wird in Dateisysteme, SharePoint und Exchange unterschieden, unter denen die jeweiligen Berechtigungen aufgelistet werden.

Wird ein Verzeichnis im Explorer ausgewählt, werden im Hauptfenster in der Registerkarte IT Sicherheit die Freigabe Berechtigungen, Vererbte Berechtigungen, Direkt gesetzten Berechtigungen sowie Effektive Berechtigungen angezeigt.